La directive NIS 2 marque un tournant majeur dans la gestion de la cybersécurité des organisations européennes. Elle renforce fortement les exigences en matière de sécurité des systèmes d’information et impose aux entreprises de structurer leur approche de la gestion des risques.

Mais comment appliquer concrètement ces exigences lorsqu’on est à la fois développeur de la solution et partenaire technique du projet ?

Chez DOING, nous avons développé la solution de notre client RH Log. Dans ce contexte, la mise en conformité avec la directive NIS 2 ne pouvait pas se limiter à un simple exercice documentaire. La cybersécurité devait être pensée directement dans la conception et l’évolution du produit.

Un cadre exigeant pour la cybersécurité

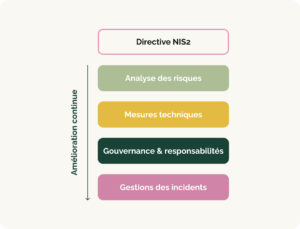

La directive NIS 2 (Network and Information Security) renforce les obligations des organisations considérées comme essentielles ou importantes en matière de sécurité des systèmes d’information.

La directive NIS 2 (Network and Information Security) renforce les obligations des organisations considérées comme essentielles ou importantes en matière de sécurité des systèmes d’information.

Elle impose notamment la réalisation d’analyses de risques formalisées, la mise en place de mesures techniques adaptées, une gouvernance claire de la cybersécurité et des procédures structurées de gestion des incidents. Elle introduit également une logique d’amélioration continue qui oblige les organisations à réévaluer régulièrement leur niveau de sécurité.

La mise en conformité avec NIS 2 ne consiste donc pas simplement à rédiger une politique de sécurité. Elle implique une cohérence réelle entre l’organisation interne, l’infrastructure technique et les applications utilisées.

La cybersécurité devient ainsi un élément structurant du fonctionnement global d’un projet numérique.

Intégrer la cybersécurité dès la conception d’une solution

Dans le cadre du projet RH Log, DOING est intervenu en tant que développeur de la solution. Cela signifie que les choix techniques et architecturaux ont été réalisés dès les premières phases du projet.

Cette situation change profondément l’approche de la sécurité. Plutôt que d’ajouter des mécanismes de protection a posteriori, la cybersécurité a été intégrée dès la conception du produit.

Cette approche, souvent appelée « security by design », consiste à penser la sécurité dès l’architecture initiale d’une application.

Dans le cas de RH Log, cela s’est traduit par une attention particulière portée à l’architecture applicative, à la gestion des accès utilisateurs, à la journalisation des actions réalisées dans le système ou encore aux mécanismes de sauvegarde et de restauration des données. La séparation des environnements techniques a également été intégrée pour limiter les risques en cas d’incident.

Dans ce contexte, la directive NIS 2 n’est pas venue corriger un produit existant. Elle a surtout permis de structurer et de formaliser des pratiques déjà engagées.

Un audit NIS 2 pour mesurer le niveau de maturité

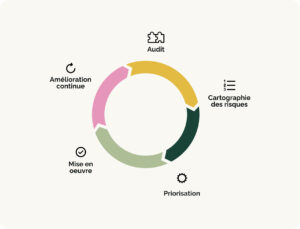

Même lorsque la sécurité est intégrée dès la conception, un audit reste indispensable pour mesurer concrètement le niveau de conformité.

Nous avons donc réalisé un état des lieux complet du projet. Cette analyse a consisté à cartographier les risques, à évaluer les mesures de sécurité déjà en place et à identifier les éventuels écarts par rapport aux exigences de la directive NIS 2.

Chaque exigence de la directive a été analysée afin de déterminer son niveau d’avancement et les actions nécessaires pour atteindre le niveau attendu.

Ce travail a permis d’obtenir une vision claire, structurée et mesurable du niveau de maturité du projet en matière de cybersécurité.

Prioriser les actions selon les risques réels

La directive NIS 2 couvre un périmètre très large. Pour rendre la mise en conformité réellement efficace, il est essentiel de prioriser les actions en fonction des risques.

La directive NIS 2 couvre un périmètre très large. Pour rendre la mise en conformité réellement efficace, il est essentiel de prioriser les actions en fonction des risques.

Certaines mesures ont donc été traitées en priorité car elles concernent directement la sécurité critique du système. Cela inclut notamment la gestion des accès et des mécanismes d’authentification, la sécurisation des flux réseau ou encore les dispositifs de sauvegarde et de restauration des données. La capacité à superviser le système et à détecter rapidement les incidents fait également partie des sujets essentiels.

Dans un second temps, le travail s’est concentré sur la structuration des pratiques internes, avec la formalisation de la politique de sécurité des systèmes d’information, la mise en place de processus de gestion des incidents et la clarification des responsabilités.

Enfin, certaines actions s’inscrivent dans une logique d’amélioration continue, avec la mise en place de tests réguliers, d’indicateurs de suivi et de mécanismes permettant de renforcer progressivement l’organisation.

L’objectif reste toujours le même : renforcer la sécurité du projet sans fragiliser son fonctionnement opérationnel.

La réalité terrain d’un projet industriel

La directive NIS 2 propose un cadre ambitieux. Mais dans la réalité des projets, la maturité des organisations peut être très différente.

Certaines structures ne disposent pas d’une direction des systèmes d’information interne ou d’équipes dédiées à la cybersécurité. D’autres maîtrisent encore peu les concepts avancés liés à la gestion des risques numériques.

Dans ce contexte, la mise en conformité ne peut pas être abordée uniquement sous un angle technique. Elle nécessite également de la pédagogie, de l’accompagnement et une approche progressive.

Avec RH Log, l’objectif a été de construire une feuille de route réaliste et durable. La cybersécurité n’est pas traitée comme un chantier ponctuel, mais comme un processus qui s’inscrit dans le temps.

Gouvernance et responsabilité : un enjeu stratégique

La directive NIS 2 renforce également la responsabilité des dirigeants en matière de cybersécurité. Les décisions prises au niveau stratégique ont désormais un impact direct sur la gestion des risques numériques.

Dans le cadre du projet RH Log, le travail mené a permis de structurer à la fois la sécurité technique de la solution et la gouvernance associée au projet.

Cette démarche concrète a d’ailleurs été remarquée. Lors d’une assemblée organisée autour de la directive NIS 2 pour l’un des clients de RH Log, la démarche mise en œuvre sur le projet a été citée en exemple.

Cela montre que la conformité ne repose pas uniquement sur des déclarations ou des documents. Elle doit s’appuyer sur une réalité opérationnelle.

NIS 2 : une logique d’amélioration continue

La conformité à la directive NIS 2 n’est jamais figée. Elle repose sur une réévaluation régulière des risques, sur l’adaptation des mesures de sécurité et sur la capacité à répondre aux nouvelles menaces.

Dans le cadre du projet RH Log, cette logique a été intégrée directement dans le pilotage du projet.

La cybersécurité est ainsi abordée comme un processus continu, dans lequel chaque amélioration vient renforcer progressivement le niveau global de protection.

On retrouve d’ailleurs une logique proche de celle du Numérique Responsable : ce sont les actions cumulées dans le temps qui permettent de construire un système plus robuste.

Pourquoi anticiper la mise en conformité NIS 2 ?

Toutes les entreprises ne sont pas encore directement concernées par la directive NIS 2. Pourtant, son influence dépasse déjà le cadre réglementaire.

Les exigences contractuelles évoluent, les partenaires deviennent plus attentifs aux questions de cybersécurité et la crédibilité d’un projet numérique dépend de plus en plus du niveau de sécurité qu’il est capable de démontrer.

La directive NIS 2 est progressivement en train de devenir un standard du marché. Anticiper sa mise en œuvre permet donc de transformer une contrainte réglementaire en véritable avantage concurrentiel.

Notre conviction

La directive NIS 2 n’est pas seulement un sujet juridique ou réglementaire. Elle concerne directement l’architecture des solutions numériques, la gouvernance des projets et la culture des organisations.

Lorsqu’on développe une solution pour un client, la cybersécurité ne peut pas être optionnelle. Elle doit être pensée dès la conception, structurée dans le temps et intégrée dans la manière de piloter les projets.

C’est précisément cette approche que nous avons mise en œuvre aux côtés de RH Log.